Deje de adivinar qué hay en su red. un inventario completo de activos de OT, IoT y TI. Utilice Safe Active Query (Consulta activa segura) para descubrir detalles exhaustivos del dispositivo, como el firmware, los detalles del backplane, los datos del ciclo de vida y las vulnerabilidades conocidas, con el fin de eliminar los puntos ciegos.

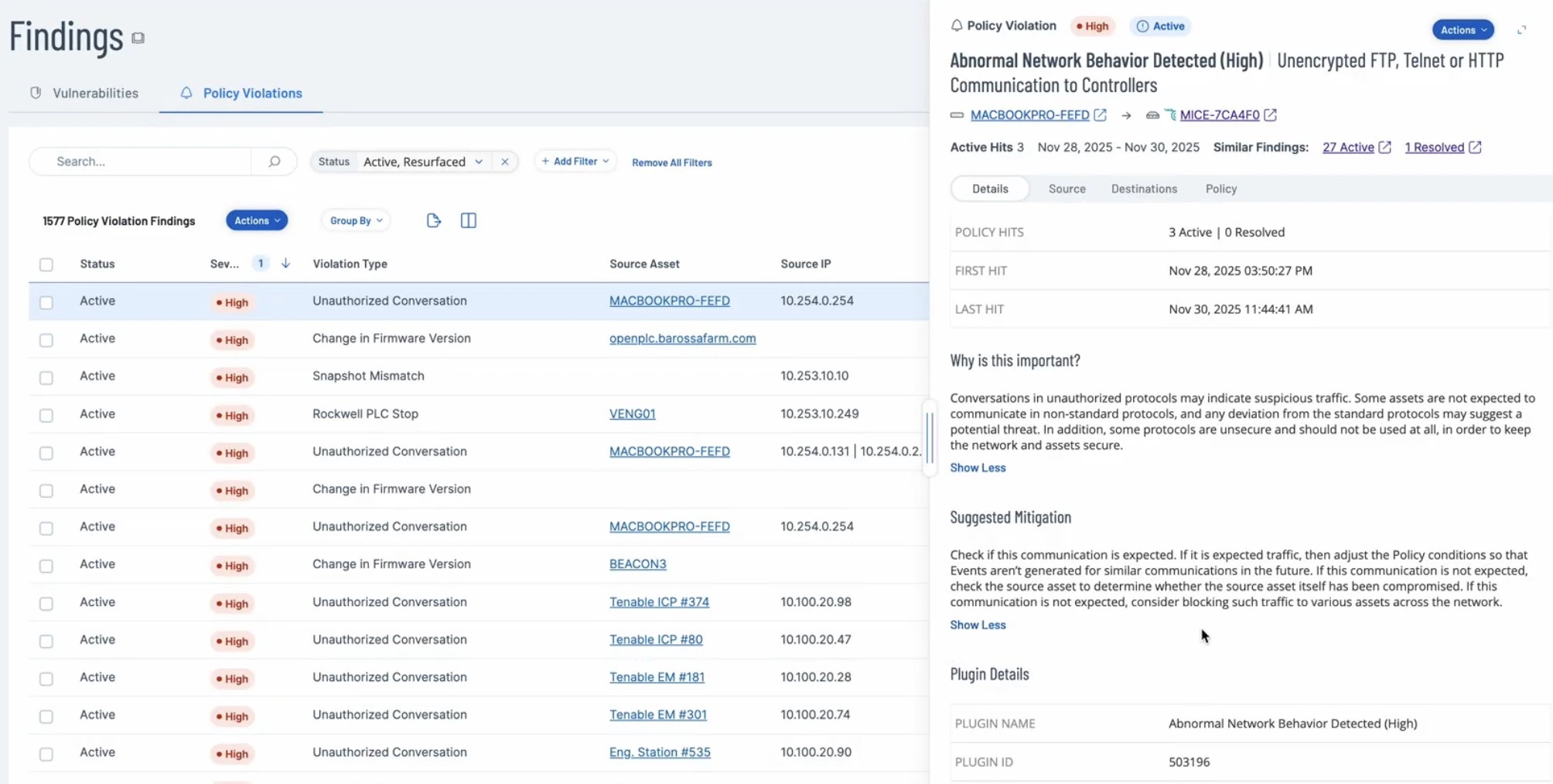

Elimine la fatiga por alertas. Enfóquese en las vulnerabilidades críticas que realmente amenazan el tiempo de actividad de su producción y su seguridad física. Agregue hallazgos y elimine las alertas duplicadas basándose en información sobre amenazas reales, la explotabilidad y el impacto específico en los negocios.

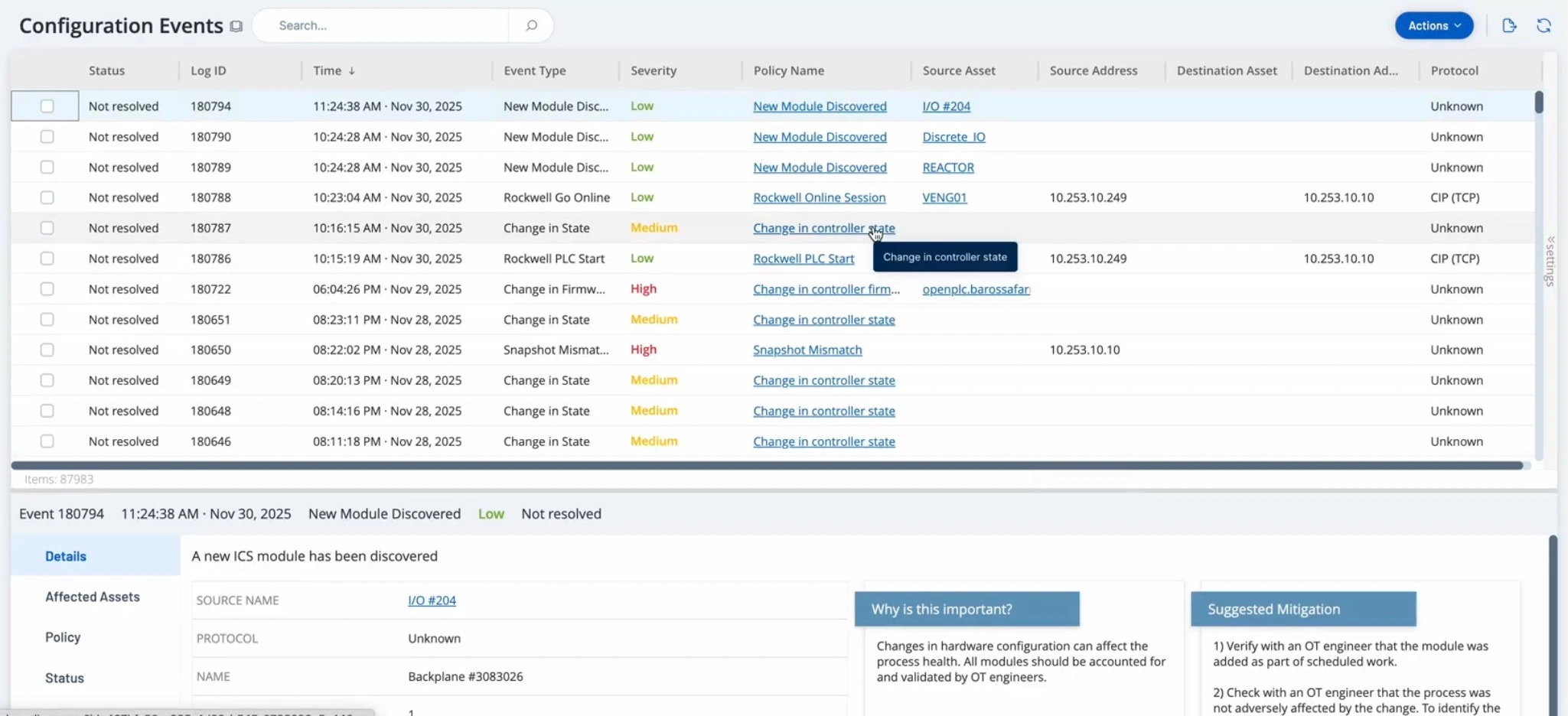

Identifique amenazas conocidas y desconocidas mediante la detección de cambios de configuración y anomalías en tiempo real. Monitoree los cambios digitales y físicos para garantizar la integridad operativa y detener las interrupciones antes de que empiecen.

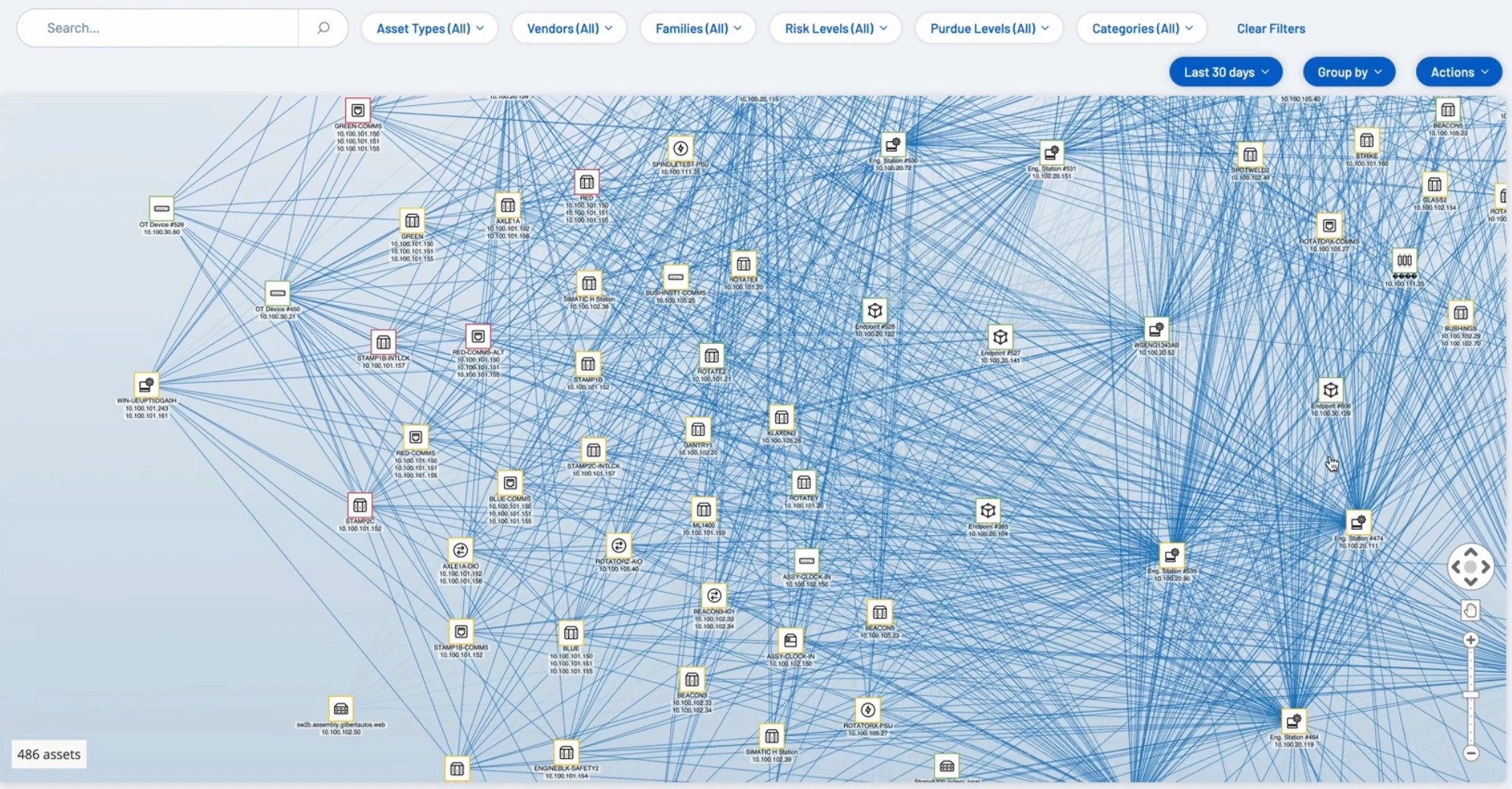

Visualice los patrones de comunicación y el comportamiento de los activos de referencia. Identifique automáticamente las infracciones de límites y aplique la segmentación para evitar el movimiento lateral entre la TI y la OT.

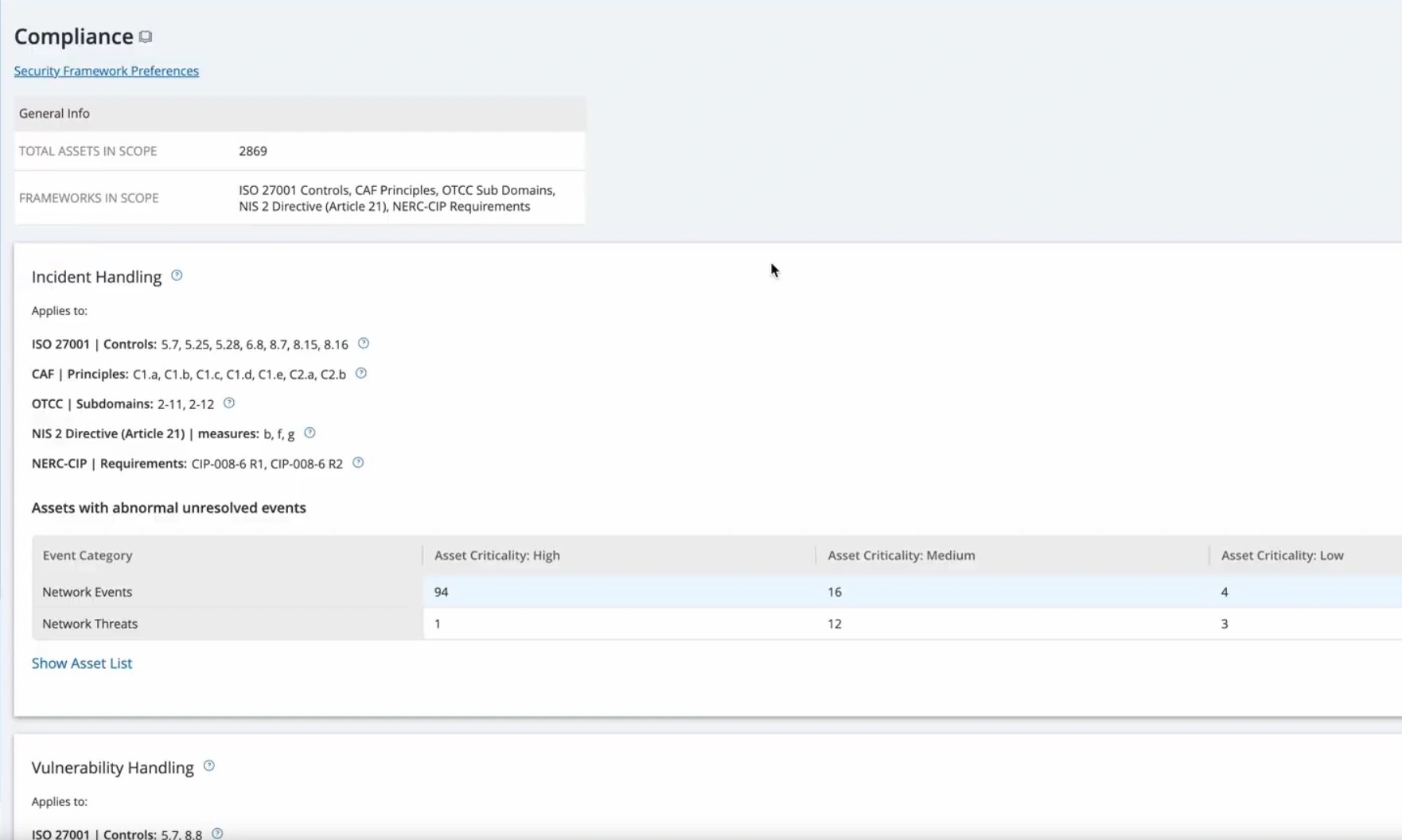

Elimine la carga de trabajo manual en las auditorías de cumplimiento. Mapee automáticamente su postura de seguridad con los estándares y marcos de cumplimiento relevantes de la industria, como NERC CIP, NIST, ISO 27001, PCI DSS y IEC 62443 con tableros de control e informes ejecutivos listos para usar.

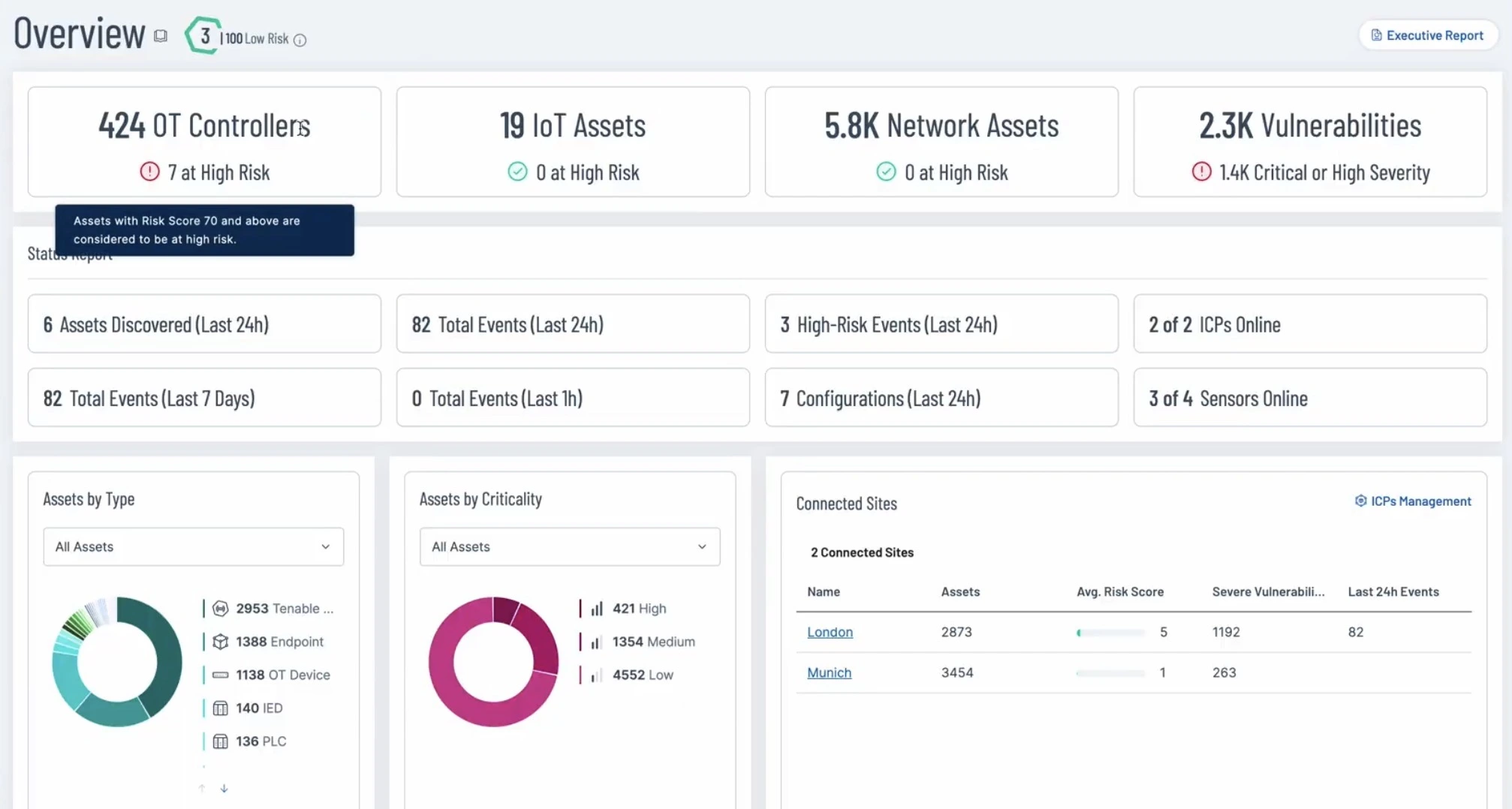

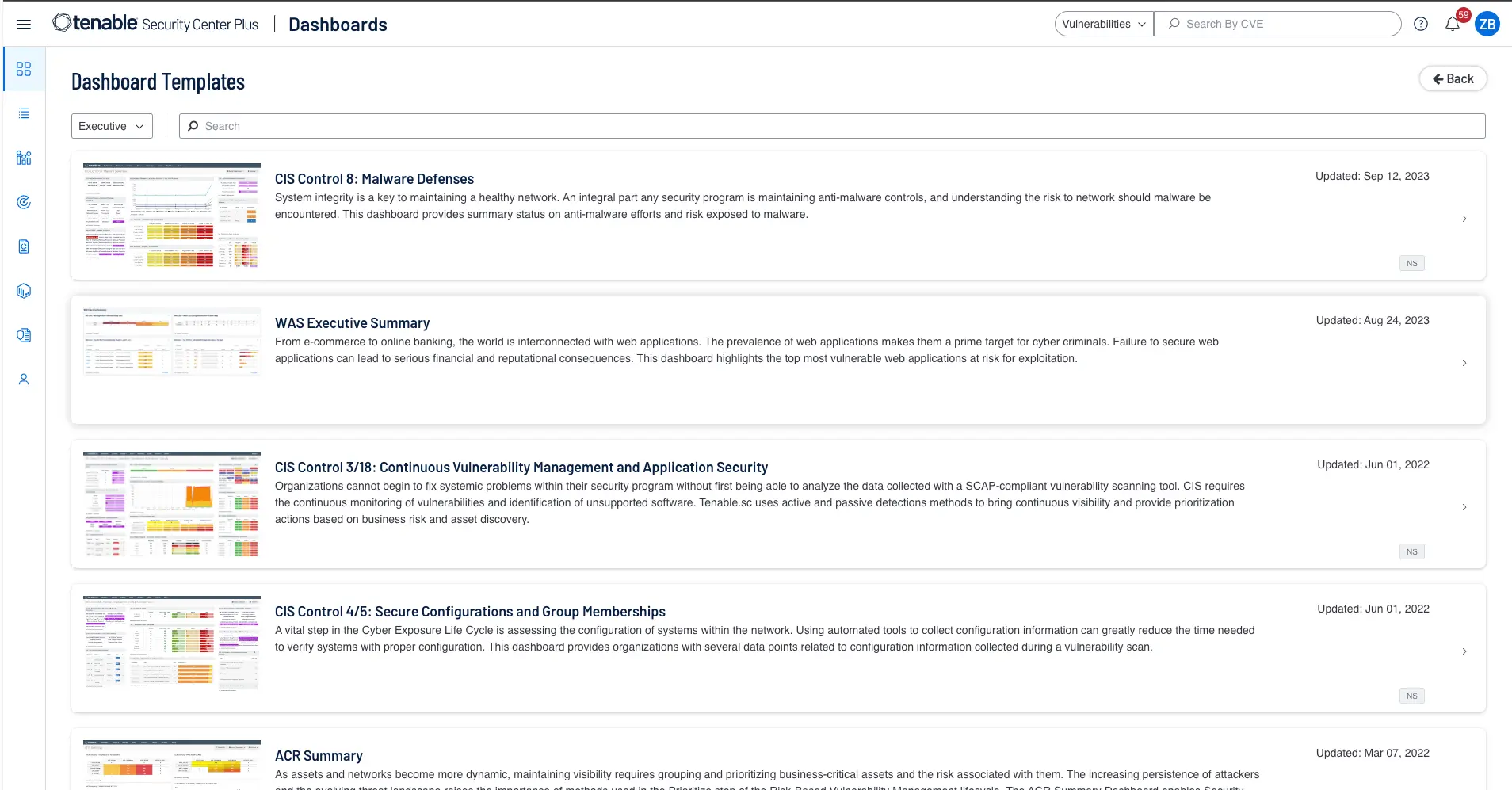

Comunique claramente el riesgo cibernético con tableros de control e informes avanzados y una integración perfecta con Tenable Security Center. Acceda a una vista unificada de su postura de seguridad de TI/OT para realizar un seguimiento de las métricas de corrección y comunicar eficazmente los riesgos a los interesados, auditores y proveedores de seguros.

Deje de adivinar qué hay en su red. un inventario completo de activos de OT, IoT y TI. Utilice Safe Active Query (Consulta activa segura) para descubrir detalles exhaustivos del dispositivo, como el firmware, los detalles del backplane, los datos del ciclo de vida y las vulnerabilidades conocidas, con el fin de eliminar los puntos ciegos.

Elimine la fatiga por alertas. Enfóquese en las vulnerabilidades críticas que realmente amenazan el tiempo de actividad de su producción y su seguridad física. Agregue hallazgos y elimine las alertas duplicadas basándose en información sobre amenazas reales, la explotabilidad y el impacto específico en los negocios.

Identifique amenazas conocidas y desconocidas mediante la detección de cambios de configuración y anomalías en tiempo real. Monitoree los cambios digitales y físicos para garantizar la integridad operativa y detener las interrupciones antes de que empiecen.

Visualice los patrones de comunicación y el comportamiento de los activos de referencia. Identifique automáticamente las infracciones de límites y aplique la segmentación para evitar el movimiento lateral entre la TI y la OT.

Elimine la carga de trabajo manual en las auditorías de cumplimiento. Mapee automáticamente su postura de seguridad con los estándares y marcos de cumplimiento relevantes de la industria, como NERC CIP, NIST, ISO 27001, PCI DSS y IEC 62443 con tableros de control e informes ejecutivos listos para usar.

Comunique claramente el riesgo cibernético con tableros de control e informes avanzados y una integración perfecta con Tenable Security Center. Acceda a una vista unificada de su postura de seguridad de TI/OT para realizar un seguimiento de las métricas de corrección y comunicar eficazmente los riesgos a los interesados, auditores y proveedores de seguros.